Die größten Bedrohungen für KMUs

Neues Jahr, neue Bedrohungen. Denn wenn eines grenzenlos ist, dann die kriminelle Energie im Internet. 2018 ist das Jahr, wo sich kein Unternehmen mehr Fahrlässigkeiten im Bereich der IT Security leisten kann. Aber was sind die großen Trends dieses Jahr für kleinere und mittlere Unternehmen?

1. die DSGVO wird neue kriminelle Geschäftsmodelle hervorbringen.

Oder zumindest das Thema Sicherheit und Umgang mit Daten (1) einer breiteren Masse zugänglich machen und (2) vor Allem für KMUs einiges an Overhead bedeuten.

Es wird sich noch zeigen, was von der Datenschutzbehörde als Fahrlässigkeit im Umgang mit Daten gezählt wird, aber ich bin der Meinung, dass hier Österreichs Unternehmen teilweise weit im roten Bereich sind.

Die E-Mail Adressen der Kunden liegen ungesichert am Server, für jeden zugänglich? Es gibt kein Gäste-WLAN? Oder es hat das selbe Passwort wie das Unternehmensnetz? Die eigene Webseite mit dem Newsletterformular weist Sicherheitslücken auf?

Die Strafen hierfür sind enorm: 4% vom globalen Umsatz oder 20 Millionen. Als Hacker sehe ich hier großartige Möglichkeiten, Unternehmen zu erpressen:

Fürs Stillschweigen einfach ein bisschen weniger als die DSGVO-Strafe verlangen

2. Automatisiertes Hacking – die meinen’s nicht persönlich

Hat ein Unternehmen eine WordPress Seite, so findet sich diese unter ständigem Beschuss. Jede Minute versucht ein Angreifer, mit Standardpasswörtern in die Webseite einzudringen. Gelingt dies, werden Spam-Mails versendet oder Kundendaten ausgelesen. Für die Angreifer ist dies ein Number’s game: von Millionen Seiten werden schon ein paar nicht gesichert sein. Diese werden dann ins eigene Bot-Netz eingegliedert.

Das selbe Prinzip steckt hinter Ransomware: Schadsoftware so willkürlich und so weit wie möglich ausbreiten lassen, um dann Bitcoin zu erpressen.

Ist die eigene Infrastruktur ausreichend gesichert – sehr gut. Ist sie es nicht, zählt das Unternehmen für Hacker als tiefhängender Apfel. Und nach denen wird als erstes gegriffen.

3. Der tiefhängende Apfel wird bleiben

Hacker suchen nicht den prestigeträchtigsten (okay, vielleicht doch manchmal), sondern den einfachsten und effektivsten Weg. Das heißt: Es wird das ungesicherte und nicht mit Sicherheitsupdates versorgte Handy eines Mitarbeiters angegriffen, und nicht das sichere Headquarter. Und genau das stellt Unternehmen 2018 vor große Herausforderungen:

- Halten wir Mitarbeiter davon ab, das eigene Handy zur Beantwortung von E-Mails zu verwenden?

- Wie halten wir alle Geräte up to date?

- Wie lässt sich der mobile-working Trend ins Sicherheitskonzept des Unternehmens integrieren?

Leider sind auch Personen immer noch einer der ersten Angriffspunkte:

4. Angriffsvektor Mensch

Der Mensch ist ein soziales Wesen. Und Unternehmen sind Zusammenschlüsse sozialer Wesen. Und genau das wird in der Sicherheit schnell zum Verhängnis.

Es werden unbedacht interne Informationen geteilt, Passwörter weitergegeben oder auf E- Mail Anhänge geklickt.

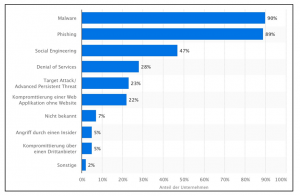

Da ist es kein Wunder, dass Angriffe mit Menschen als zentralen Angriffsvektor die Statistiken anführen:

Quelle: https://de.statista.com/statistik/daten/studie/552495/umfrage/arten-von- cyberangriffen-auf-unternehmen-in-oesterreich/

Von Malware (Schadsoftware), die oft von Mitarbeitern selbst ausgeführt wird, bis zum Phishing und dem Social Engineering:

Der Mensch steht im Mittelpunkt der Angriffe.

Aber wie kann man dagegen ankämpfen?

Ausbildung, Ausbildung und Ausbildung.

So wie Social Media – oder generell Change-Prozesse – ist Sicherheit im Idealfall ein Thema für die gesamte Belegschaft.

5. Das Internet of Things

Von der Kaffeemaschine bis zur Überwachungskamera. Eine Vielzahl an Geräten hängt heute im Internet – ob wir es wollen oder nicht.

Es gibt Überwachungskameras, die standardmäßig ihr Bild als Videostream im Internet verfügbar machen. Auf der Plattform Insecam können Sie diverse Garageneinfahrten, aber auch Kaffeehäuser beobachten.

Viel schlimmer als falsch konfigurierte Internet of Things Geräte ist jedoch die komplette Ignoranz der Hersteller gegenüber Sicherheitsstandards.

Kombiniert mit nicht vorhandenen Updates bilden IoT Geräte ein Einfallstor ins eigene Netzwerk. Dies zu sichern wird in Kombination mit der DSGVO für Unternehmen schnell zu einem riesigen Projekt.

Fazit

Was also tun? Womit anfangen?

Die gute Nachricht ist: die meisten dieser Themen lassen sich genau mit den Maßnahmen abfedern, die ohnehin seit Jahren gepredigt werden: darauf achten, dass die eigenen Geräte und verwendeten Programme noch Updates erhalten diese Updates regelmäßig einspielen Laufende Backups erstellen und testen Eine gesunde Skepsis an den Tag legen.

Aber Eines steht fest: Hoffen, dass es einen nicht trifft, ist einfach nicht mehr drin.

Über den Autor

Als Missing Link zwischen Technologie und Kommunikation führt Martin eine Digitalagentur, schreibt einen Blog (martinhaunschmid.com) und hackt Unternehmen. Vor allem die Kreativität der Kriminellen im Internet fasziniert ihn seit jeher.

Hinterlasse einen Kommentar